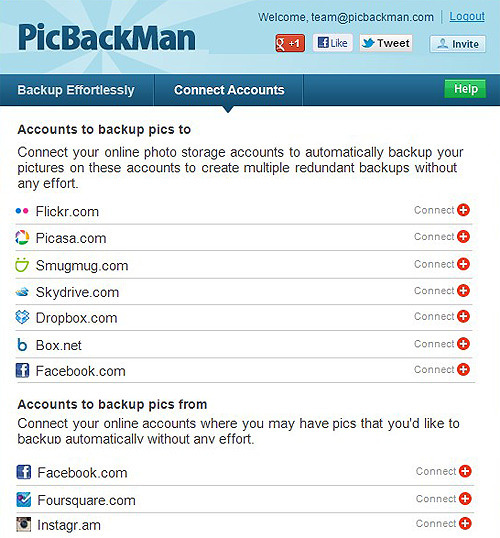

Esta investigación trata sobre la influencia que tienen los Smartphone en la vida actual debido a que la gran mayoría de las personas poseen un dispositivo.Es decir, act. Las redes P2. P permiten el intercambio directo de informaci. A menudo se usan para compartir ficheros (archivos) de cualquier tipo (por ejemplo, audio, v. Este tipo de red tambi. En aquellas aplicaciones y servicios que requieran una enorme cantidad de recursos pueden usarse las redes P2. P. Algunos ejemplos de aplicaci. Algunos ejemplos son Bit. Torrent o emule (de la red e. Donkey. 20. 00) .

Sistemas de ficheros distribuidos, como CFS o Freenet. Sistemas para proporcionar cierto grado de anonimato, como i. Tarzan P2. P o Morph. Mix. Este tipo de tecnolog. Bitcoin. Grabadores de sistemas de CCTV que transmiten las im. DVR. Representaci. El primer sistema dise.

En una escala m. Uno de sus prop. Las redes P2. P tienen un alcance mundial con cientos de millones de usuarios potenciales. En general, lo deseable es que cuantos m. Esto es diferente en una arquitectura del modo servidor- cliente con un sistema fijo de servidores, en los cuales la adici. Algunos autores advierten que, si proliferan mucho este tipo de redes, cliente- servidor, podr.

La naturaleza distribuida de las redes peer- to- peer tambi. Estas redes por definici. Blog Informático es una bitácora cuyo objetivo general es publicar a diario información referente al mundo de la informática, enfocándose sobre todo en el área. Una buena parte de los atractivos iniciales de Benidorm se debieron a su situación, en la costa del Mediterráneo, frente a una bellísima bahía, partida en dos por. Aprende sobre comunicación y medios sociales en nuestro curso: Estrategias Digitales y Marketing Online. Las redes sociales en Internet han ganado su lugar de una. El papel de las Redes Migratorias en las migraciones a corta y media distancia (Resumen) En esta comunicación pretendemos reflexionar sobre la presencia e. No existen nodos con funciones especiales, y por tanto ning. En realidad, algunas redes com. Se comparten o donan recursos a cambio de recursos. Es deseable que en estas redes quede an. Muchas veces el derecho al anonimato y los derechos de autor son incompatibles entre s. Es una de las caracter. Los objetivos de un P2. P seguro ser. La mayor parte de los nodos a. Este es el caso, por ejemplo, de los nodos que se conectan a trav. Para el correcto funcionamiento de una red P2. P, hay que resolver dos problemas fundamentales: c. Este servidor inicial se encarga de mantener una lista con las direcciones de otros nodos que est. Tras esto, los clientes ya tienen informaci.

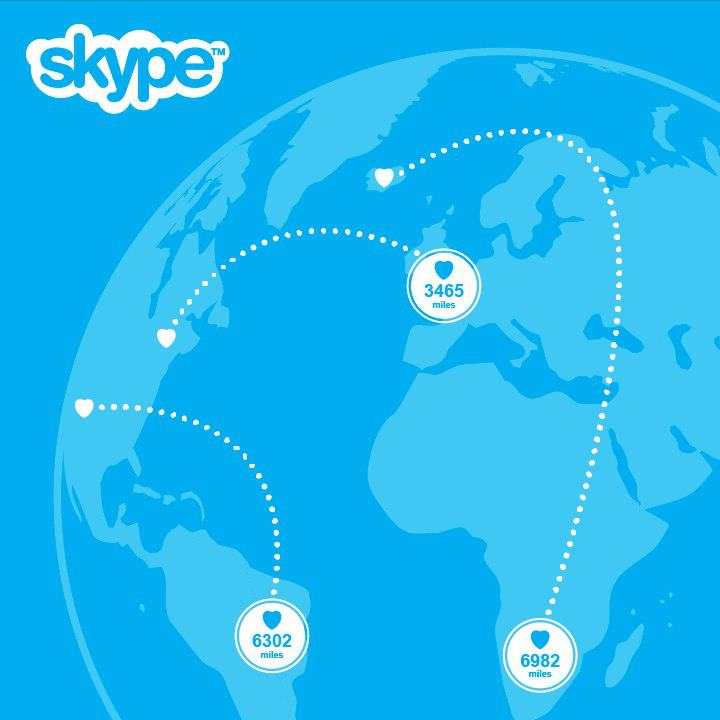

Los dos nodos se conectan al proxy y . Cualquier nodo con una direcci. Por ejemplo, en la red Skype a trav. En estos casos, es imprescindible la implementaci. Sin embargo, est. Tiene la peculiaridad de funcionar (en algunos casos como en Torrent) de ambas maneras, es decir, puede incorporar m. Este tipo de P2. P presenta las siguientes caracter. En otras palabras, todas las comunicaciones son directamente de usuario a usuario con ayuda de un nodo (que es otro usuario) quien permite enlazar esas comunicaciones. Las redes de este tipo tienen las siguientes caracter. Hay enlaces entre dos nodos cualesquiera que se conozcan: es decir, si un usuario participante conoce la localizaci. Tales redes pueden construirse muy f. Ejemplo de este tipo de red es Gnutella. En una red P2. P no estructurada, si un usuario desea encontrar informaci. El alojamiento de inmigrantes en el Río de la Plata, siglos XIX y XX: planificación estatal y redes sociales (Resumen) Los movimientos migratorios procedentes de. HUMANIDADES Y CIENCIAS SOCIALES: COMUNICACIONES. Redes sociales en Educación y propuestas metodológicas para su estudio. Pérez Alcalá, María Del Socorro; Ortiz. VLex is a legal research mega-site providing thousands of primary and secondary law sources from dozens of publishers around the world. La desventaja principal con estas redes es que las peticiones no siempre podr. Es muy probable que un contenido popular est. Dado que no hay correlaci. La mayor parte de las redes populares P2.

P (Napster, Gnutella y Ka. Za. A) son redes P2. P sin estructura. Las redes P2. P estructuradas superan las limitaciones de las redes no estructuradas, mantienen una tabla de hash distribuida (DHT) y permiten que cada usuario sea responsable de una parte espec. Estas redes utilizan funciones de hash distribuido y asignan valores a cada contenido y a cada usuario en la red. De esta manera, siempre que un usuario desee buscar ciertos datos, utilizar. Algunas redes P2. P estructuradas son: Chord. Pastry P2. P Network. Tapestry P2. P Network. Content Addressable Network. Tulip Overlay. CAN (red p. Seg. Los datos se intercambian directamente sobre la red TCP / IP subyacente, pero en la capa de aplicaci. Las superposiciones son utilizadas para la indexaci. Basado en c. Si el sistema est. El informe dice as. Cortar a los usuarios este acceso, independientemente de la justificaci. No hay sanciones para quien utilice las redes de pares porque son una herramienta m. Se han dado algunas acciones policiales contra personas acusadas de intercambio de pornograf. Por consiguiente, el P2. P ha servido tambi. La descarga se realiz.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

November 2017

Categories |

RSS Feed

RSS Feed